Willkommen zu einem neuen Beitrag! Hast du dich schon mal gefragt, wie du deinen Benutzern auf sichere Weise Remote Desktop (RDP) Zugriff auf ihre Firmen-Geräte geben kannst, ohne ihnen direkt lokale Administrator-Rechte in die Hand zu drücken?

Die Lösung ist eigentlich ganz charmant: Wir konfigurieren die RDP-Richtlinie so, dass wir Mitglieder einer speziellen Entra ID- (bzw. Active Directory-) Sicherheitsgruppe automatisch in die lokale Gruppe **Remote Desktop Users** des Zielgeräts aufnehmen.

Wie genau das funktioniert, wie die User Experience aussieht und wo die häufigsten Fehlerquellen liegen, schauen wir uns heute im Detail an.

—

## 1. Die Vorbereitung: Eine Entra ID Sicherheitsgruppe anlegen

Bevor wir im Intune Portal Einstellungen verbiegen können, brauchen wir eine Gruppe, in der wir steuern können, *wer* überhaupt per RDP auf *welche* Geräte zugreifen darf.

So fügst du eine neue Zuweisungsgruppe hinzu: Gehe in dein Entra ID-Portal oder direkt im Intune Portal zu **Gruppen** -> **Neue Gruppe**.

* **Group type:** Security

* **Group name:** `Contoso_AD_RDP_Users` *(Du kannst natürlich jeden Namen verwenden, am besten so sprechend wie möglich)*

* **Group description:** RDP-Berechtigung auf allen (oder bestimmten) Clients

* **Membership type:** Assigned

Füge hier anschließend testweise ein paar Testbenutzer hinzu. Diese Gruppe ist später das Kernstück unserer Zuweisung.

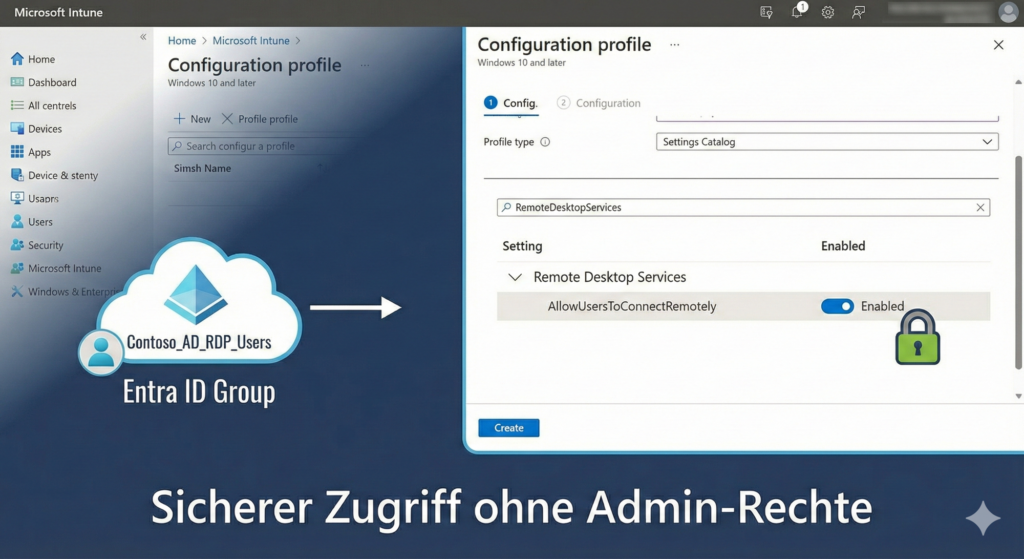

2. RDP auf dem Client überhaupt erst zulassen (Policy CSP)

Damit RDP auf den verwalteten Geräten Verbindungen annimmt, muss der RDP-Dienst logischerweise aktiviert sein. Ist er von Werk aus deaktiviert (was auf modernen Clients oft der Fall ist), bringt uns auch die beste Benutzerberechtigung nichts.

Dies erfolgt sehr sauber über die sogenannten Configuration Service Provider (CSP) Policies, genauer gesagt über das **Policy CSP – RemoteDesktopServices**.

So erstellst du die Richtlinie: Gehe im Intune Portal zu **Geräte** -> **Konfigurationsprofile** -> **Neues Profil erstellen**.

Wähle hier die **Windows 10 und höher** Plattform und den Profiltyp **Settings Catalog**.

Suche im Settings Catalog nach `RemoteDesktopServices` und aktiviere die Einstellung:

* **`AllowUsersToConnectRemotely`**

Dadurch wird auf dem Endgerät generell festgelegt, dass Remote-Verbindungen von außen angefragt und verarbeitet werden dürfen.

—

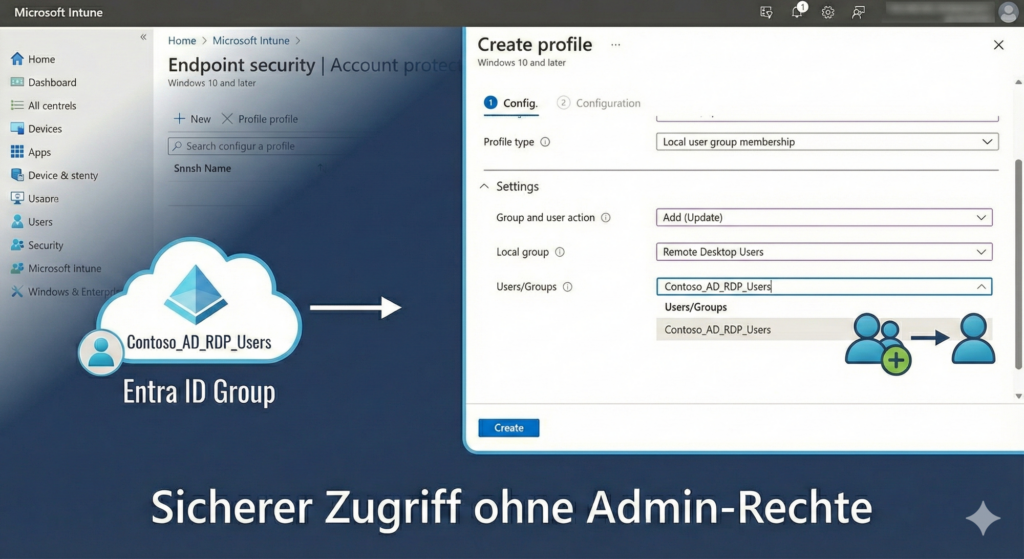

## 3. Die Magie der Endpoint Security: Lokale Gruppenmitgliedschaft

Damit sich jetzt aber unsere autorisierten Anwender auch tatsächlich via RDP anmelden dürfen, müssen sie Mitglied in der lokalen Gruppe „Remote Desktop Users“ auf dem Zielrechner sein. Und genau das synchronisieren wir nun vollautomatisiert.

**Intune-Pfad:** Gehe im Intune Portal auf `Endpoint Security` ➔ `Account Protection` ➔ `Profil erstellen`

Wähle wieder **Windows 10 und höher** sowie das Profil `Local user group membership`.

### Profil-Eigenschaften

* **Name:** `Contoso-SEC-WIN-RDP-LocalGroup-RemoteDesktopUsers`

* **Description:** Fügt eine synchronisierte Entra ID-Sicherheitsgruppe der lokalen Gruppe „Remote Desktop Users“ auf den Endgeräten der Contoso Corporation hinzu.

Die Konfiguration (Settings)

Hier passiert die eigentliche Zuweisung.

* **Group and user action:** Wähle hier unbedingt `Add (Update)`. Das stellt sicher, dass unsere Entra ID Gruppe *zusätzlich* hinzugefügt wird und bereits bestehende lokale Gruppenmitglieder nicht versehentlich gelöscht werden (anders als bei *Replace*).

* **Local group:** Wähle hier im Dropdown `Remote Desktop Users` aus.

* **Users/Groups:** Hier suchst du nun nach der Entra ID Gruppe, die wir in Schritt 1 angelegt haben (`Contoso_AD_RDP_Users`).

Zuletzt weist du diese Richtlinie auf eine Gerätegruppe zu, auf denen RDP benötigt wird (z. B. auf alle Hybrid-joined oder Entra-joined Laptops im Außendienst bei Contoso).

Ab dem nächsten erfolgreichen Check-in des Geräts holt sich der Intune-Agent diese Policy und fügt die AD-Gruppe in die lokalen Settings ein.

—

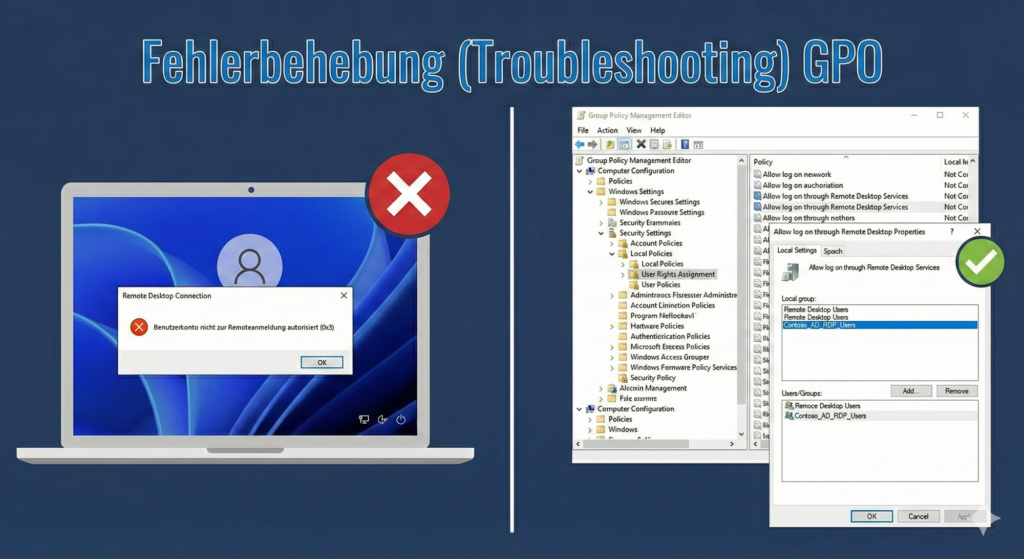

## 4. Troubleshooting: „Benutzerkonto nicht zur Remoteanmeldung autorisiert (0x3)“

Es klingt fast zu einfach, um wahr zu sein – und manchmal hakt es genau an einer einzigen, versteckten Stelle.

Es kann passieren, dass die Intune-Konfiguration zu 100% sauber ausgerollt wurde (Status: Success), aber die Endanwender trotzdem beim Verbindungsversuch diese Fehlermeldung ins Gesicht bekommen:

*“Benutzerkonto nicht zur Remoteanmeldung autorisiert (0x3)“* bzw. im Englischen *“User account not authorized for remote login“*

### Wo liegt das Problem?

Dieser Fehler steht fast immer im Zusammenhang mit einer übergeordneten Sicherheitsrichtlinie – dem Berechtigungskonzept der **User Rights Assignment** (Zuweisen von Benutzerrechten).

Genauer gesagt weigert sich Windows, weil dem Benutzer das Recht **„Allow log on through Remote Desktop Services“** (`SeRemoteInteractiveLogonRight`) fehlt.

Obwohl die betroffenen Entwickler oder IT-Supporter nun zwar durch Intune Mitglied der lokalen Gruppe „Remote Desktop Users“ sind, **wird dies oft von einer alten Domain-GPO (Group Policy Object) überschrieben oder deaktiviert**.

Wenn eine GPO nämlich hart definiert, dass sich *nur* „Administratoren“ über RDP interaktiv anmelden dürfen, ist Endstation. Die GPO gewinnt immer gegen die lokale Gruppen-Zugehörigkeit.

### So löst du den Fehler:

1. Prüfe auf deinen lokalen Domain Controllern (falls du Hybrid unterwegs bist) die Gruppenrichtlinien unter folgendem Pfad:

`Computer Configuration` ➔ `Policies` ➔ `Windows Settings` ➔ `Security Settings` ➔ `Local Policies` ➔ `User Rights Assignment`

2. Suche nach der Richtlinie **Allow log on through Remote Desktop Services

3. Stelle sicher, dass hier entweder die generische lokale Gruppe `Remote Desktop Users` (von Microsoft absolut empfohlen!) oder explizit unsere angelegte Entra ID Gruppe `Contoso_AD_RDP_Users` eingetragen ist.

Sobald die GPO zieht oder angepasst ist, verschwindet der (0x3)-Fehler augenblicklich.

Fazit

RDP sicher und skalierbar verteilen muss nicht bedeuten, dass jeder Nutzer sofort Domänen-Admin-Rechte auf seinem Gerät braucht.

Dank Intune und dem Local Admin Password Solution / Endpoint Security Stack können wir Berechtigungen extrem granular vergeben und über Entra ID zentral pflegen – egal ob für kleine Kunden oder das fiktive Megaunternehmen Contoso.

Hast du diese Methode auch schon für andere Lokale Gruppen verwendet? Oder setzt du RDP bei euch gar nicht mehr aktiv ein, seit es Cloud-Lösungen gibt? Tausch dich gerne unten in den Kommentaren aus!

Wenn du noch tiefer in die Materie einsteigen willst, findest du hier ein paar Links direkt zu Microsoft:

* [Endpoint security account protection policy in Intune](https://learn.microsoft.com/en-us/intune/intune-service/protect/endpoint-security-account-protection-policy)

* [Allow log on through Remote Desktop Services](https://learn.microsoft.com/en-us/windows/security/threat-protection/security-policy-settings/allow-log-on-through-remote-desktop-services)

Bis zum nächsten Mal!

2 Kommentare

Fragen, Ergänzungen und eigene Erfahrungen sind hier willkommen.

Spot on with this write-up, I seriously think this

web site needs much more attention. I’ll probably be returning to see more, thanks

for the info!

Since the admin of this web site is working,

no question very soon it will be famous, due to its feature

contents.